ИИ и кибербезопасность: Первый эксплойт "нулевого дня" и реальность Google

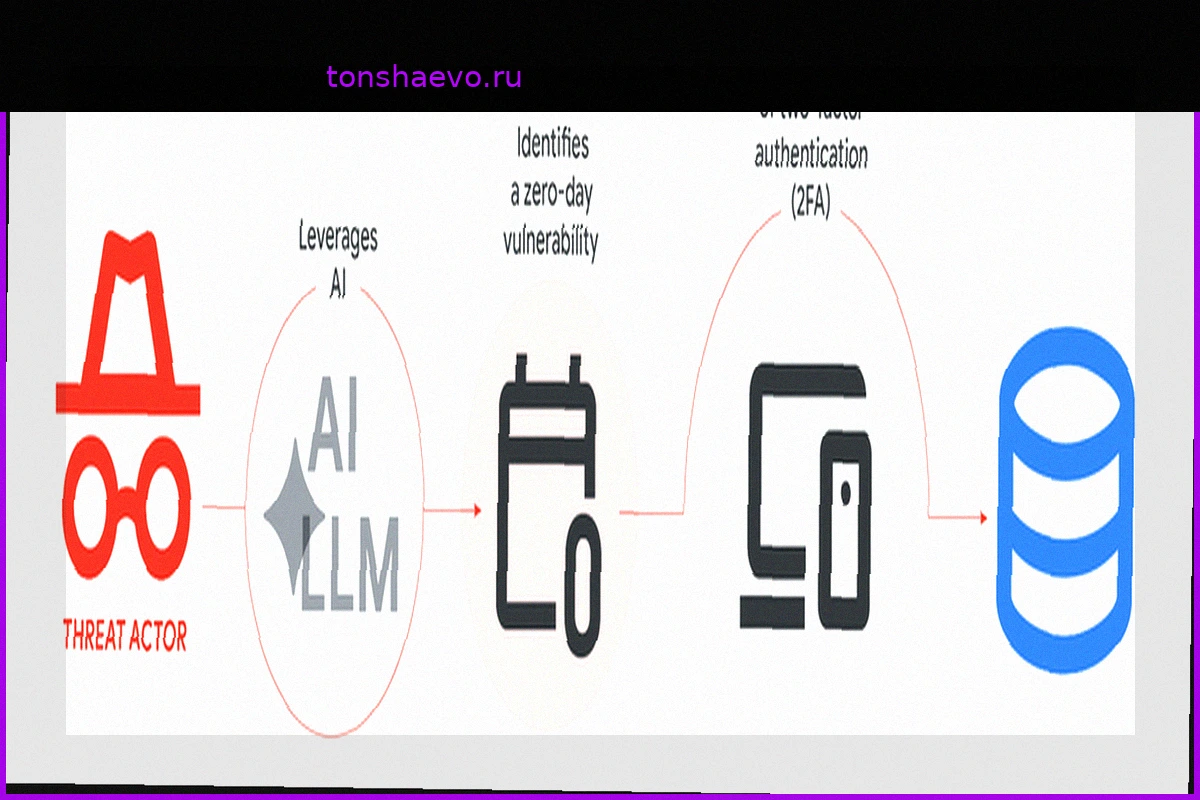

Недавно Google опубликовала информацию о событии, которого многие ожидали, но никто не хотел быть первым, кто его подтвердит: преступная группировка использовала искусственный интеллект для разработки эксплойта "нулевого дня" (ранее неизвестной уязвимости программного обеспечения), который был готов к массированной атаке на тысячи систем одновременно.

К счастью, Google Threat Intelligence обнаружила эту угрозу до её активации. Это звучит как сценарий из фильма, но реальность такова, что впервые был преодолён порог создания эксплойта "нулевого дня" с помощью генеративного искусственного интеллекта.

Что делает этот случай особенно значимым, так это асимметрия, которую он подразумевает. До недавнего времени поиск уязвимостей "нулевого дня" требовал значительных усилий высококвалифицированных и хорошо оплачиваемых исследователей. Теперь же, с появлением автономных ИИ-агентов, масштабирование атак становится возможным, что резко снижает их маржинальную стоимость. Организация многоэтапных атак на машинной скорости перестала быть теорией и стала реальностью.

Речь идёт не просто о том, чтобы "спросить чат-бота, как взломать систему", а о полноценном агенте с постоянной памятью, который, переключаясь между различными моделями и инструментами, поддерживает статус атаки и принимает тактические решения без вмешательства человека.

Как могла бы сказать большая языковая модель: "Аналитик больше не участвует в процессе. Модель — это и есть атакующий."

На чьей стороне защита?

Это весьма интересно, поскольку до этого момента главной кибербезопасной "драмой" года был анонс (точнее, не-анонс) модели Claude Mythos от Anthropic — самой мощной из их разработок. Было заявлено, что "Mythos настолько хорошо находил уязвимости в реальном программном обеспечении, что его нельзя было выпустить в публичный доступ".

Не желая отставать от новостного цикла, OpenAI немедленно объявила, что её модель также "одинаково опасна" и не будет выпущена для широкой публики — своего рода соревнование, кто представит более пугающий сценарий.

Я не утверждаю, что это "только PR", поскольку возможности, безусловно, реальны, но нарратив очень тщательно выстроен: модель якобы обнаружила уязвимости "нулевого дня" во всех основных операционных системах и браузерах.

Так был создан "Project Glasswing": коалиция с Amazon, Apple, Google, Microsoft, CrowdStrike и JPMorgan для использования этой модели в оборонительных целях, то есть для поиска и исправления уязвимостей до того, как злоумышленники получат доступ к аналогичным инструментам.

Однако кто же на самом деле обнаружил реальную опасность и настоящую структуру атаки? Google, тихо, через свою группу Google Threat Intelligence. Возвращаясь к сказанному ранее: пиар-нарратив работает, пугая, но реальную проблему обнаружила именно Google.

Фундаментальная проблема носит структурный характер и не имеет быстрого решения

И я задумываюсь о том огромном наследии, которое существует в мире: руководители финтех-компаний хвастаются, что "теперь нетехнические команды могут публиковать код в производство!" — в мире, где, по оценкам, триллионы строк кода поддерживают мировую цифровую инфраструктуру.

При этом 45% уязвимостей, обнаруженных в крупных организациях, остаются незакрытыми спустя 12 месяцев после обнаружения. Критически важные системы социальной инфраструктуры (больницы, энергетика, финансы) работают на программном обеспечении, которое уже десятилетиями не поддерживается поставщиками.

"Укрепление" всего этого программного обеспечения займёт годы, и тем временем модели, способные его эксплуатировать, будут становиться только более мощными и доступными, а не менее.

Мне понравилось, как Фил Болл, один из аналитиков, цитируемых в обзоре, назвал этот момент "переходным периодом", когда мир фактически становится более опасным, чем до появления этой технологии, пока защита пытается догнать то, что атака уже превзошла.

Защита и атака одной и той же моделью

Центральный парадокс искусственного интеллекта в кибербезопасности заключается в том, что та же самая модель, которая вас защищает, является той же, что вас атакует.

Это не метафора: Google использует своих ИИ-агентов (Big Sleep, CodeMender) для автоматического обнаружения и исправления уязвимостей, а злоумышленники используют эквивалентные модели для противоположных целей. Таким образом, преимущество получает тот, кто первым добирается до системы, а не тот, у кого лучшая технология.

Glasswing — это искренняя (и, очевидно, заинтересованная) попытка обеспечить, чтобы наиболее мощные модели, по крайней мере изначально, были на стороне того, кто исправляет, а не того, кто эксплуатирует.

Если это сработает, мы выиграем время. Если нет, мы ускорим проблему.

Каков "ров" в кибербезопасности?

Вопрос, который не даёт мне покоя, глядя на этот парадокс и текущий момент развития: как долго продержится "ров" "ограниченного доступа" к мощным моделям ИИ, когда знания о том, как их создавать, становятся все более публичными, веса моделей утекают, а государственные акторы располагают ресурсами для обучения собственных систем?

Эксплойт "нулевого дня", обнаруженный Google на этой неделе, был создан не с помощью Mythos. Он был разработан с использованием чего-то уже существующего, уже доступного и уже находящегося в руках людей со злыми намерениями. И теперь вопрос заключается в том, с какой скоростью это будет масштабироваться, если "ров" начнет исчезать.

Похожие новости в рубрике «Технологии»

Все материалы →

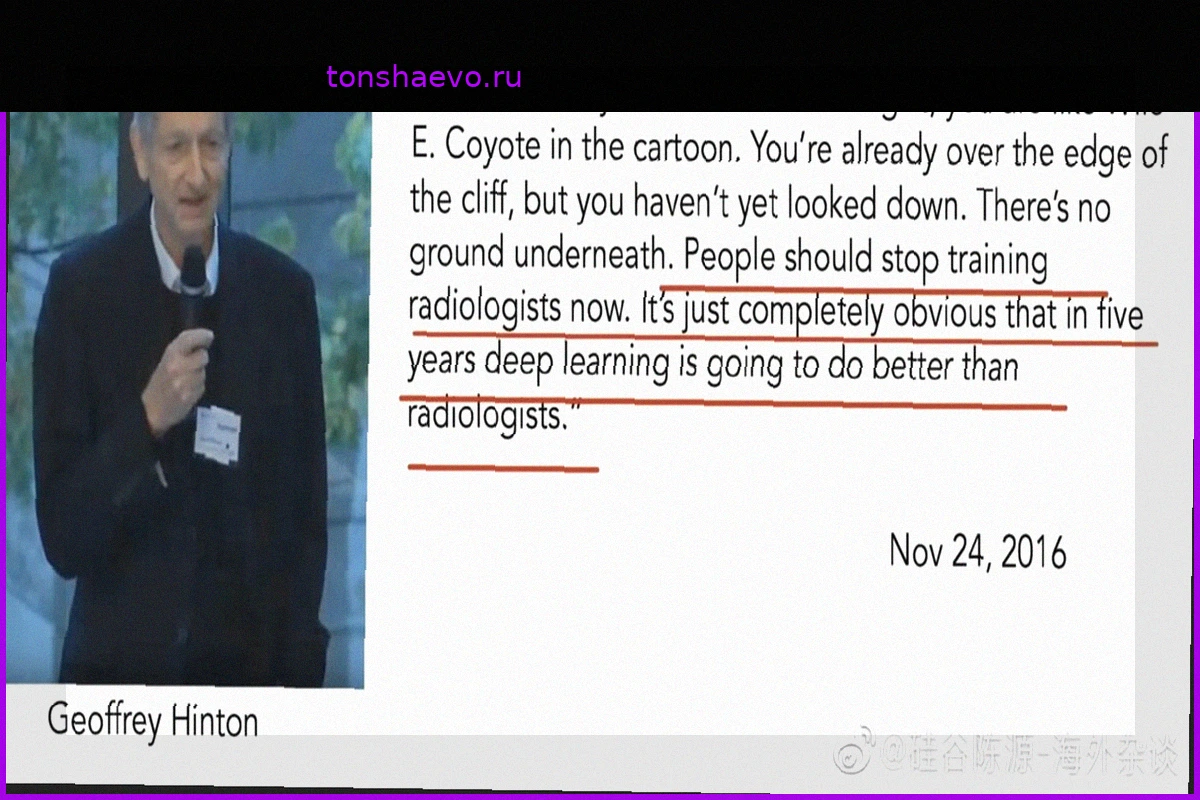

Искусственный интеллект точнее диагностирует в условиях приемного отделения: роль врачей становится лишь важнее.

В приемное отделение поступает пациент с одышкой и анамнезом тромбозов. Врачи видят неэффективность антикоагулянтной терапии, корректируют лечение, наблюдают. Модель искусственного интеллекта, анализируя ту же электронную медицинскую карту, замечает нечто, упущенное людьми: у пациента, как ска

LG UltraGear evo GM9: Первый 27-дюймовый 5K Hyper Mini LED Монитор

Компания LG представила UltraGear evo GM9 — революционный 27-дюймовый игровой монитор, ставший первым в мире с технологией 5K Hyper Mini LED. Этот высокопроизводительный дисплей выделяется благодаря впечатляющим характеристикам: 2304 зоны затемнения, обеспечивающие глубокий контраст, и